Ransomware: Největší strašák dnešní doby

Ransomware je největším strašákem dnešní doby. Pro vysvětlení se jedná o kombinaci dvou slov – ransom (výkupné) a software (program). Jde o druh škodlivého softwaru, jehož jediným účelem je zašifrovat, zakázat, výrazně omezit přístup k datům a vydírat.

Prvním zdokumentovaným případem odhaleného ransomwaru byl trojan AIDS nebo PC CYBORG v roce 1989, který se šířil pomocí klasické pošty a fyzického media v podobě diskety. V roce 2023 byl ransomware společně s DDoS útoky nejfrekventovanějším druhem útoků v Česku i Evropě. Identifikaci jeho zdroje nebezpečného kódu komplikují modely Ransomware As a Service (RaaS) – kdy zločinci poskytují kód i dalším stranám výměnou za podíl na zisku. Ransomware se dá i koupit na Darkwebu. Cena se pohybuje v jednotkách stovek až tisíců korun za základní „modely“. Ransomware je jedním z nejnebezpečnějších typů malware, který v posledních letech způsobuje vážné problémy jednotlivcům, firmám i vládním institucím po celém světě. Tento článek se zabývá jeho popisem, způsoby prevence, detekce, obrany a zneškodnění.

Základní dělení ransomware – Cryptory a Lockery.

- Cryptory data zašifrují a za klíč k jejich odemčení požadují výkupné. Do základních funkcí počítače běžně nezasahují.

- Lockery naopak uzamykají přístup k zařízení oběti, obvykle zablokováním OS

Jak to funguje?

Ransomware je škodlivý software, který po infikování počítače nebo sítě zašifruje data oběti a vyžaduje výkupné za jejich odblokování. Průběh závisí na různých faktorech – konkrétní variantě útoku, bezpečnostních opatřeních, nebo motivaci útočníků. Obecně se setkáváme s následujícími fázemi:

- Průnik do zařízení: Útočníci musí získat přístup k síti, nebo zařízení oběti. Může to být prostřednictvím phishingu, malware, odcizení přihlašovacích údajů, zneužitím zranitelnosti v software, atd… Využívají bezpečností mezery (RDP, SMB) protokol

- Objevování prostředí: V této fázi se snaží v napadeném prostoru zorientovat a chtějí rozšířit svůj přístup k dalším systémům a aplikacím v zařízení.

- Šifrování souborů: Crypto ransomware šifruje soubory. Lockery zamykají obrazovku zařízení a zabraňují oběti v používání zařízení. K zašifrování dat nemusí dojít hned po vniknutí útočníka do zařízení, ale může se tak stát až po několika měsících nebo letech.

Infekce ransomwarem často začíná prostřednictvím phishingových e-mailů, nelegitimních webových stránek, nebo zneužitím zranitelnosti v softwaru.

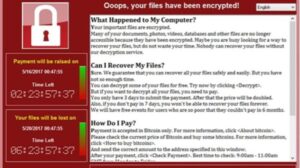

Nejsilnější Ransomware útok v historii

V roce 2017 zasáhl ransomware s názvem WannaCry více než 250 000 uživatelů ve 150 zemích světa. Měla ho na svědomí hackerská skupina Shadow Broker, která k proniknutí do zařízení obětí využila zranitelnosti v OS Windows zvanou EternalBlue. Hackeři požadovali za dešifrovací klíč výkupné v hodnotě 300 dolarů, které mělo být zaplaceno v bitcoinech. Je ale potřeba si uvědomit, že to bylo 300 dolarů za jeden počítač a takových počítačů byly statisíce až miliony.

K zastavení útoku přispěl britský počítačový expert Marcus Hutchins. Ten v kódu WannaCry našel informaci, že se ransomware před spuštěním snaží navázat spojení s neexistující internetovou doménou. Doménu zaregistroval, čímž se kopie WannaCry přestaly aktivovat.

Přibližné ztráty 4 miliardy USD – dopad všude…

Obr. WannaCry

Detekce

Včasná detekce ransomware může minimalizovat škody. K detekci mohou pomoci následující nástroje jak například:

Antivirový software: Mnoho moderních antivirových programů obsahuje funkce specificky navržené k detekci ransomware. Používat klasický „antivirový“ software je sice dobrou volbou, ale né každý antivir si správně umí poradit s takovými hrozbami. Řešením je EDR (Endpoint Detection and Response) / XDR (Extended Detection and Responsesoftware) a správná konfigurace firewall a další nástroje pro ochranu sítě.

K tomu můžeme přidat i Behaviorální analýzu pro monitorování podezřelé aktivity na koncových zařízeních (počítače, servery), jako je náhlé šifrování velkého množství souborů apod. Zásah „umělé inteligence“ je v takovém rozsahu více než žádaný.

IDS/IPS sondy: Implementace systémů detekce a prevence průniku (Intrusion Detection/Prevention Systems) pro identifikaci a blokování podezřelé síťové aktivity.

Samozřejmě existují i další nástroje, ale tento výčet je nejčastěji používaným typem. Výběr je na každé organizaci.

Co se stane, když jsem napaden.

Průšvih to určitě je, ale „věšet“ se z toho nebudeme – Aneb, jak postupovat při napadení.

- Pokud jste obětí ransomware útoku, neplaťte výkupné!!!

- Odpojit zálohovací server od sítě a maximálně omezit síťovou komunikaci

- Izolovat jednotlivé systémy a komunikovat mimo infikovanou síť. Odpojit od internetu

- Zařízení se doporučuje nechat zapnuté, ale odpojit ho na síťové úrovni. Pokud to není možné, je lepší ho vypnout.

- Pozastavit virtuální stroje. V případě, že to nelze, pořídit snapshot a vypnout je.

- Pořídit bitovou kopii infikovaných systémů a shromáždit relevantní logy, podezřelé IP adresy a další indikátory kompromitace.

- Kontaktovat manažera kybernetické bezpečnosti, vedení společnosti a Policii ČR.

- Požádat o logy sondy/firewallu od poskytovatele internetu.

Obr.: Ransomware

Zneškodnění Ransomware

Analýza a Zneškodnění ransomware je velmi často složitý proces, který vyžaduje vysoce odborné znalosti, nástroje, a i lidskou kapacitu pro správné určení typu a rozboru. Většina organizací zabývající se těmito druhy útoků (a jinými specifickými útoky) má ve svém složení několik desítek (možná i stovek) odborníků spolupracujících po celém světě. Výsledek takové práce není práce jednotlivce, ale celé skupiny lidí/týmů.

Některé kroky při zneškodňování zahrnují:

- Použití dešifrovacího nástroje – V některých případech mohou být dostupné nástroje pro dešifrování specifického typu ransomware. Není však dobré spoléhat na tyto nástroje ve 100%.

- Obnova systému – Při obnově systému z čisté zálohy zkontrolujte, zda je systém plně vyčištěn od malware.

- Forenzní analýza – Provést důkladnou odbornou analýzu útoku k pochopení, jak došlo k infekci, a zlepšit bezpečnostní opatření, aby se zabránilo budoucím útokům. To se děje za pomoci ať už Policie ČR, nebo firem zabývající se útoky a následky útoků.

Prevence a Obrana proti ransomware

Obrana z praktického hlediska neexistuje. Vždy je to ale kombinací prevence a detekčních nástrojů ve Vaší organizaci. Jak ji správně uchopit si popíšeme níže:

- Pravidelné zálohování citlivých dat, která lze odpojit od sítě. Obecně se doporučuje držet se pravidla 3-2-1: pořizovat nejméně 3 kopie na 2 různých zařízeních, přičemž 1 uchovávat mimo organizaci.

- Aktualizace operačních systémů a dalších aplikací. Ransomware často využívá zranitelnosti v zastaralém software, proto je zásadní používat nejnovější verze systémů.

- Tzv „Hardeningem“ neboli odstraňování zranitelností a bezpečnostních mezer ze systémů a infrastruktury.

- Segmentace sítě, která při správném nakonfigurování může pomoci zastavit šíření.

- Zavedení zásad řízení přístupů a ověření totožnosti uživatele.

- Vzdělávání zaměstnanců v oblasti kyberbezpečnosti zaměřené na zvýšení povědomí o phishingu a dalších metodách sociálního inženýrství, které mohou vést k napadení.

- Používat antivirový (EDR/XDR) sw, správná konfigurace firewall a další nástroje pro ochranu sítě.

- Bezpečnostní politika: Implementujte silné bezpečnostní politiky, jako je omezení oprávnění uživatelů a využití firewallů a VPN.

Závěrem je třeba říct, že ransomware je velmi závažná hrozba, která důsledně vyžaduje proaktivní přístup k ochraně dat a systémů. Prevence, detekce, efektivní obrana a rychlé zneškodnění jsou klíčovými prvky strategie pro minimalizaci škod a rizik spojených s tímto typem škodlivého sw (malware). Organizace i jednotlivci by měli pravidelně revidovat a aktualizovat své bezpečnostní postupy, aby byli připraveni na případný útok ransomware. V tuto chvíli Cloud Holding poskytuje svým zákazníkům solidní míru zabezpečení, kterou stále posilujeme a inovujeme tak, abychom všechna rizika minimalizovali.